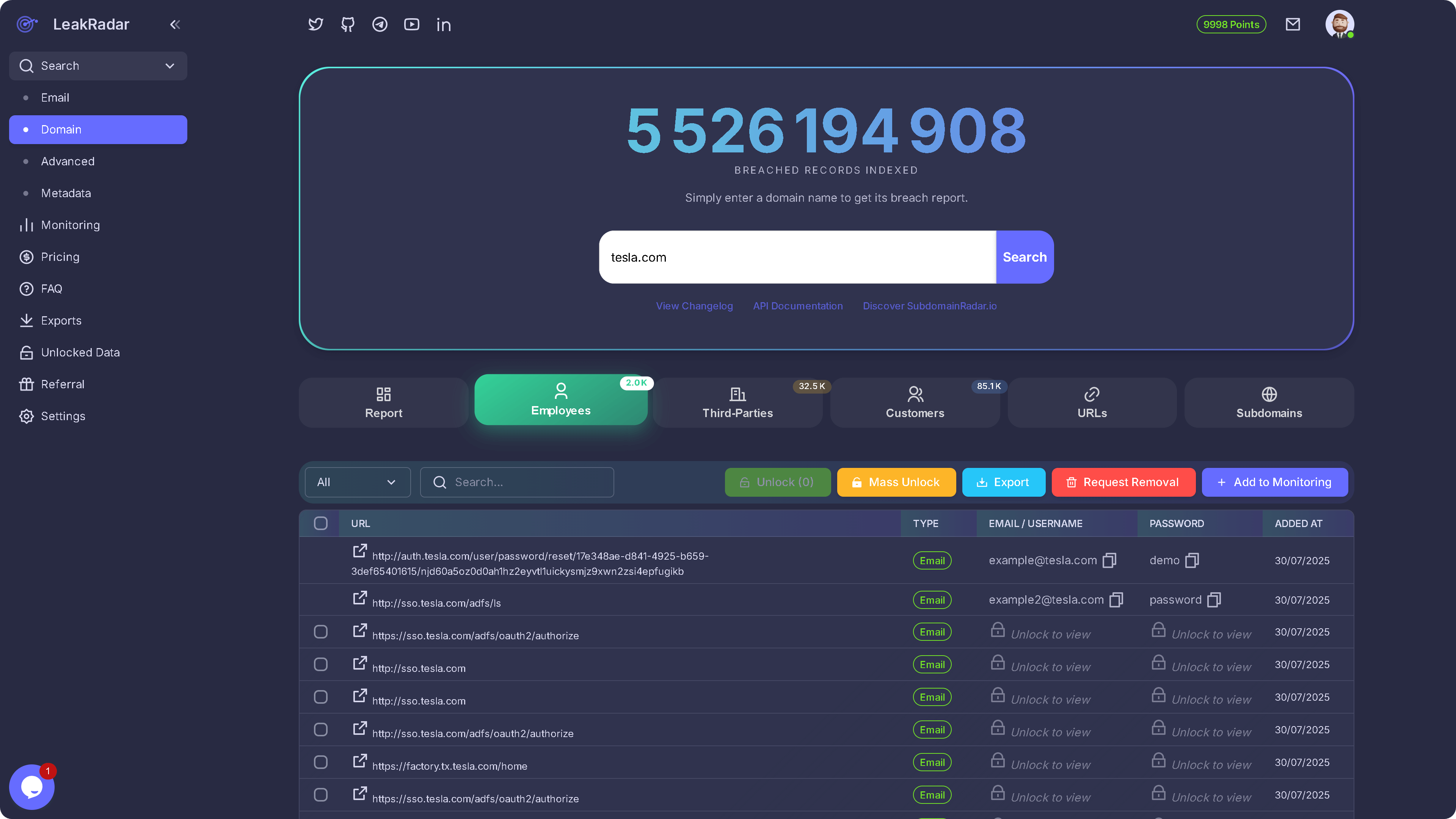

Sofortige Sichtbarkeit von Leaks aus Info-Stealern

Durchsuchen Sie über 290 Milliarden von Malware gestohlene Klartext-Zugangsdaten und erhalten Sie Warnungen vor den Angreifern.

290B+ Einträge

Suche in Millisekunden

Echtzeit-Warnungen

Unbegrenzte Suchen

API-Zugang inklusive

Karte oder Krypto

Keine versteckten Gebühren

Kernfunktionen

Für Hunter und Defender entwickelt

Erhalten Sie den schnellsten und klarsten Blick auf Leaks aus Info-Stealern.

Klartext-Zugangsdaten

Passwörter im Originalzustand - keine Hashes, keine Schwärzung.

E-Mail-Suche

Finden Sie mit einem Klick jedes Leak, das Ihre Adresse enthält.

Domain-Suche

Erhalten Sie sofort alle Leaks, in denen Ihre Domain erscheint.

Erweiterte Filter

Suche nach url, url_host, url_domain, url_tld, username, password, is_email, email_domain, email_host oder email_tld.

290B+ Einträge - Suche in Millisekunden

Durchsuchen Sie über sieben Milliarden Klartext-Zugangsdaten in einem Sekundenbruchteil.

Sofort einsatzbereite API

Integrieren Sie LeakRadar in Ihr SOC mit einer einfachen REST-API.

LeakRadar in Aktion

So funktioniert LeakRadar

Sehen Sie sich das Tutorial an, um LeakRadar effektiv zu nutzen und das Beste aus Ihrem Abo herauszuholen.

Preise

Wählen Sie den passenden Plan

Sofortiger Zugang, Upgrade am selben Tag, jederzeit kündbar.

Unlock = Anzahl der Klartext-Einträge, die Sie pro Tag über alle Suchen hinweg aufdecken können. Suchen sind kostenlos und unbegrenzt.

Kreditkarten und Kryptowährungen werden akzeptiert.

Jederzeit kündbar, ohne Gebühren oder Fragen.

Stimmen

Konkretes Nutzerfeedback

Erfahren Sie, wie LeakRadar Unternehmen absichert und Security-Forscher unterstützt.

"Dank LeakRadar wurden wir sofort alarmiert, als Team-Passwörter in einem Stealer-Dump auftauchten. Sie wurden zurückgesetzt, bevor es zu Missbrauch kam."

Julie B.

Sicherheitsverantwortliche - Fintech EU"Die Echtzeit-Warnungen von LeakRadar sind in unseren Incident-Runbook integriert. Aufgaben, die Tage dauerten, sind in wenigen Stunden erledigt."

Marc D.

SOC-Analyst - MSP, Nordamerika"LeakRadar ermöglichte es mir, Stealer-Logs zu durchforsten, schnell kompromittierte Konten zu identifizieren und meinen Kunden zu helfen, sie vor Angreifern zu sichern."

Samira K.

Cybersecurity-Beraterin - EMEAFAQ

Häufige Fragen

Durchstöbern Sie diese FAQ, um Antworten auf häufige Fragen zu finden.

Welche Zahlungsmethoden akzeptieren Sie?

Gibt es ein tägliches Limit für den Datenzugriff?

Bieten Sie eine API an und kann ich sie kommerziell nutzen?

Für Python bieten wir außerdem einen offiziellen Wrapper: Installation mit **pip install leakradar** oder Quellcode auf GitHub: https://github.com/LeakRadar/leakradar-wrapper.

Woher stammen die Daten?

Was bedeutet eine Leak-Freischaltung?

Welche Suchtypen gibt es und wie funktionieren sie?

- **E-Mail-Suche** - Eine einzelne Adresse abfragen (z. B. alice@example.com) und sofort jede Leak-Quelle sehen, die sie enthält.

- **Domain-Suche** - Die Exposition einer Domain kartieren. Ergebnisse werden automatisch klassifiziert:

- Mitarbeiter - `email_domain = acme.com AND url_domain = acme.com`

- Drittanbieter-Konten - `email_domain = acme.com AND url_domain != acme.com`

- Kunden - `url_domain = acme.com AND email_domain != acme.com`

- **Erweiterte Suche** - Kombinieren Sie mehrere Kriterien mit booleschen Operatoren, Wildcards und Feldfiltern. Sie können filtern nach:

`url, url_host, url_domain, url_tld, url_scheme, url_port, username, password, email_host, email_domain, email_tld`

Kennen Sie das tatsächliche Datum jedes Leaks?

Möchten Sie LeakRadar ausprobieren?

Starten Sie Ihre erste Suche in wenigen Sekunden - keine Karte erforderlich.

Blog

Neueste Beiträge und Tutorials

Konkrete Einblicke in Leak-Hunting, Malware und Threat Intel.